本文简单记录VSCode+Ollama+Qwen3的配置

1. 安装Ollama并启动Ollama 是一个开源的大型语言模型(LLM)平台,旨在让用户能够轻松地在本地运行、管理和与大型语言模型进行交互。它提供了便捷的模型管理、丰富的预建模型库,支持文本生成、翻译、代码编写、问答等多种自然语言处理任务。Ollama 允许用户在本地机器上拉取、管理和运行大模型,并提供多种访问方式,包括本地 CLI 和 HTTP 接口

在Mac上,直接使用homebrew安装ollama:

1brew install ollama

接着,使用命令启动:

1brew services start ollama

2. 拉取Qwen3我的电脑是16GB内存的Macbook M2,所以选择qwen3:8b模型

1ollama run qwen3:8b

3. 配置VSCode安装Cline插件

接着,进行配置:

API Provider: Ollama

Model: qwen3:8b

其他均默认即可

在侧边栏点击Cline的icon,进入Cline界面,就可以对话了。启动的时候确保ollama在运行即可 ...

本文简单介绍一下Mac的安全机制都有哪些,为什么MacOS号称最安全的系统?

三层防御机制恶意软件防御机制由三层构成:

阻止恶意软件的启动或执行:App Store 或结合公证的门禁(Gatekeeper)

阻止恶意软件在客户系统上运行:门禁、公证和 XProtect

修复已执行的恶意软件:XProtect

第一层防御机制设计用于阻止恶意软件的分发,并使其一次都无法启动,这是 App Store 和结合公证的门禁的目标。

下一层防御机制是为了帮助确保任何 Mac 上出现恶意软件时可快速识别及阻止,以停止恶意软件的传播并修复恶意软件已渗透的 Mac 系统。这一层防御机制中除了门禁及公证外,还加入了 XProtect。

最后,XProtect 运作以修复已设法成功执行的恶意软件。

门禁(Gatekeeper)和公证Gatekeeper是一项安全机制,它用来验证应用程序有没有经过Apple公证或签名。公证就是Apple对软件进行扫描,检测是否包含恶意成分。

默认情况下,门禁只会允许具有App Store签名和经过Apple公证的软件运行。

我们可以在设置–隐私与安全性–允许以下来源的应用 ...

二更(2026.2.5)经过了三个月,我的Mac又因为莫名其妙的原因搜不到新添加的应用程序了,以及部分已经存在的应用程序也搜不到了,重做本文步骤也没有用。

我不知道MacOS Tahoe到底是发生了什么,这个系统我用过最烂的系统。

前言Macos26取消了启动台,转而让大家使用索引来搜索应用程序。但我的spotlight一直无法搜索任何应用程序。经过一通捣鼓,终于解决了这个问题。

我本来不想解决了,后来才发现访达里的搜索也是无法使用的。

过程首先,你可以按照https://support.apple.com/zh-cn/102321 这里苹果官方提供的方法重建索引

但经过尝试,这在我的电脑上并没有任何效果。

接下来,可以再尝试在终端中运行命令:

123sudo mdutil -i off / # 关闭索引sudo mdutil -E / # 删除索引sudo mdutil -i on / # 重建索引

但不幸的是,这在我的电脑上依然没有任何效果。

值得注意的,执行时候的输出是

12mdutil disabling Spotlight: / -> kMDConfigSearchL ...

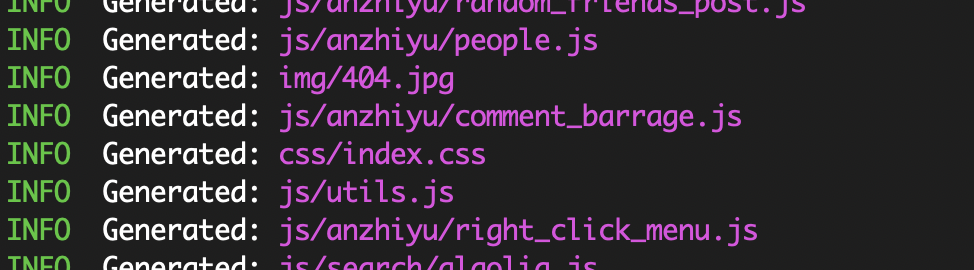

我终于下定决心,摒弃typecho,投入了hexo的怀抱。之前不用hexo的原因是担心麻烦,的确,配置各种东西的复杂程度都比typecho上了一个台阶,但这未尝也不是一个乐趣。于是乎,我很快便搭建了一个。

首先,在已经安装了宝塔面板和nginx环境的情况下,在宝塔面板的“网站”功能里先创建一个网站,目录为/www/wwwroot/blog.carkree.com

现在在服务器创建一个git钩子

123456cd /www/mkdir hexo-deploy.gitcd hexo-deploy.git/git init --barecd hooksvim post-receive

修改post-receive为如下内容:

123456789101112131415161718#!/bin/bashecho "==== Start ===="GIT_REPO=/www/hexo-deploy.gitWEB_ROOT=/www/wwwroot/blog.carkree.comTMP_GIT_CLONE=/tmp/hexo-deploy-tmprm -rf $TMP_GIT ...

本文实现了在树莓派上用Docker搭建一个Memos私有备忘录,并使用Nginx反向代理实现https访问和BasicAuth验证,以及借助公网服务器实现frp内网穿透。

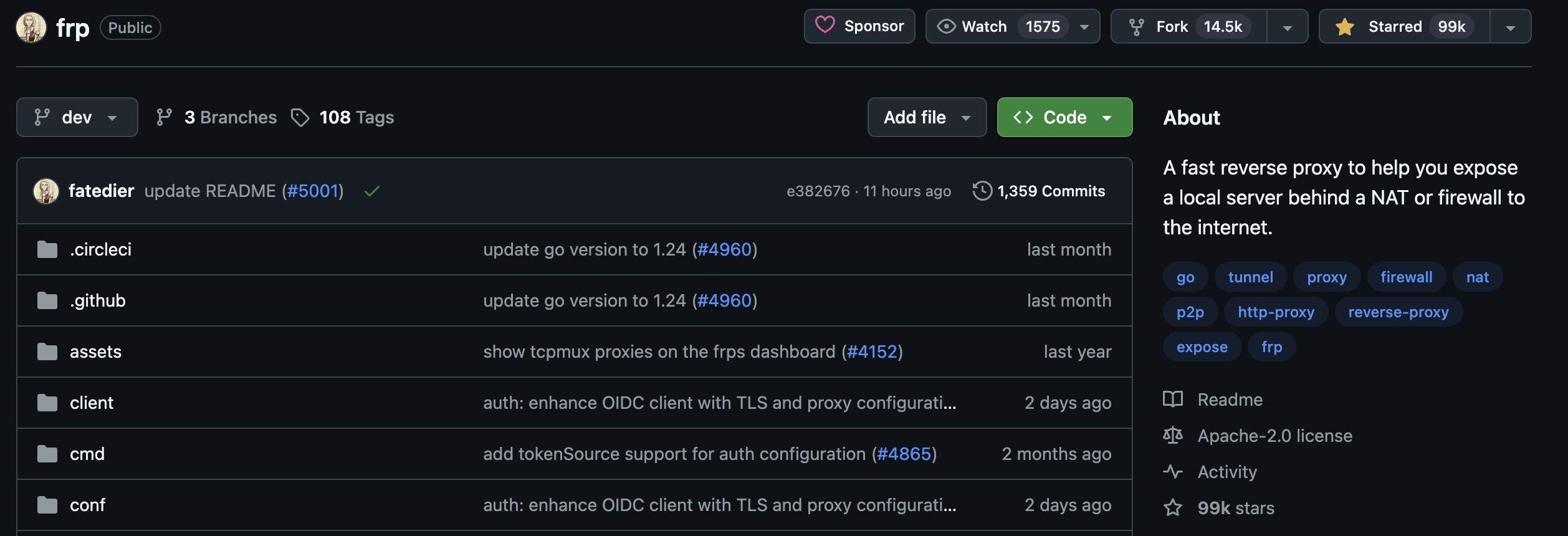

前言Memos是一个私有、轻量、开源、自托管的备忘录,适合记录各种内容。它的数据存储在本地,无需依赖第三方云服务,支持 Markdown 语法,并且可以通过 Docker 部署。Memos 还支持多平台访问,满足个人知识管理和团队协作的需求。这是它在github上的页面

FRP是一款开源、高性能的内网穿透和反向代理工具,主要用于将内网服务通过公网节点安全地暴露到外网。为实现FRP,我们需要一台公网服务器作为FRPS,树莓派作为FRPC。我购买的是阿里云一年99元的服务器,它的缺点是带宽只有3mbps,下载速度比较慢,完全不适合将其用作NAS的内网穿透,只能用作纯文字内容(memos)。

frp的传输速率其实并不一定被服务器带宽所限制。像本文中写的这种方式确实会受到服务器带宽的影响,但如果我们将服务器作为中转,在客户端上也部署frpc,使得P2P连接被建立,这样流量就不再直接通过服务器,服务器只用于UDP打洞,传输 ...

我很高兴地宣布,今天,2025年9月13日,https://carkree.com 正式上线!

这将是一个我分享自己生活的平台 ヾ(≧∇≦*)ゝ

今年在香港拍摄的,作为本文封面